Des chercheurs de l’Université de Toronto viennent de démontrer GPUBreach, une attaque Rowhammer sur les mémoires GDDR6 qui aboutit à une compromission totale du système, root shell inclus. Ce qui rend cette faille particulièrement sérieuse : elle fonctionne avec l’IOMMU activé, la protection censée justement bloquer ce type d’offensive visant les accès mémoire GPU. Les cartes NVIDIA Ampere en GDDR6, RTX 3060 et RTX A6000 en tête, sont dans le collimateur.

La publication du papier technique et du code de reproduction est prévue pour le 13 avril 2026, avant la présentation officielle à l’IEEE Symposium on Security & Privacy les 18-20 mai à San Francisco. Trois équipes de recherche indépendantes ont divulgué simultanément des attaques similaires sur GDDR6 : GPUBreach, GDDRHammer et GeForge. Ce n’est pas une coïncidence. La surface d’attaque est large, et NVIDIA le sait depuis novembre 2025.

A SAVOIR

GPUBreach coexiste avec deux autres attaques similaires présentées au même IEEE S&P 2026 : GDDRHammer et GeForge. Toutes trois exploitent le Rowhammer sur GDDR6. GPUBreach est la seule qui franchit la barrière IOMMU et atteint un shell root côté CPU.

Les faits

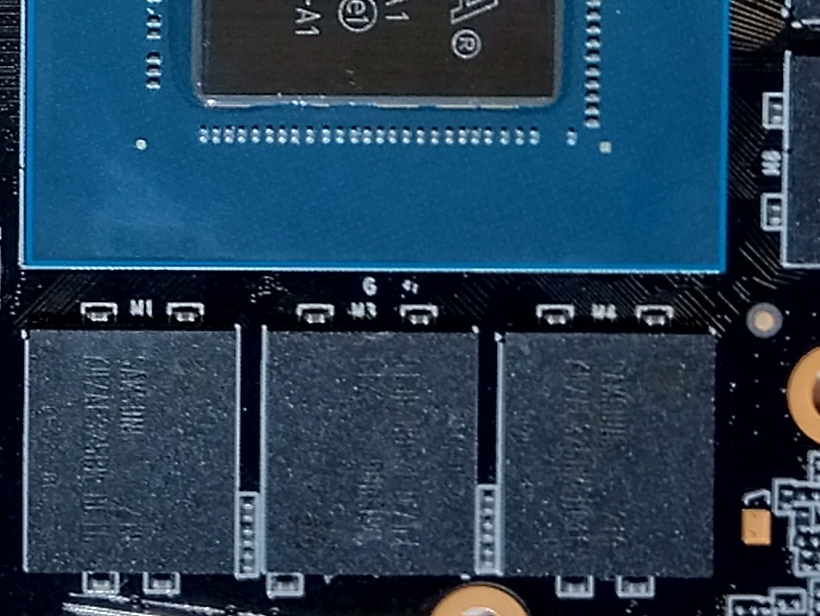

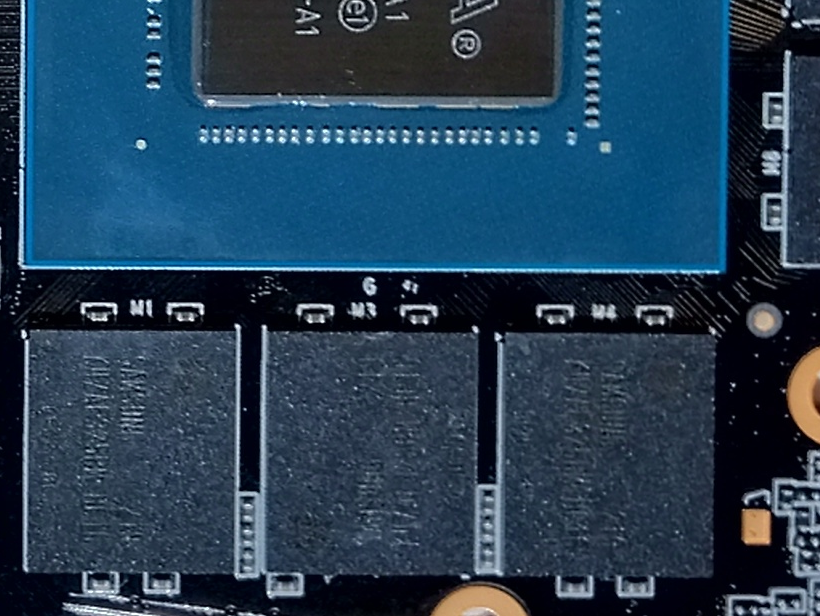

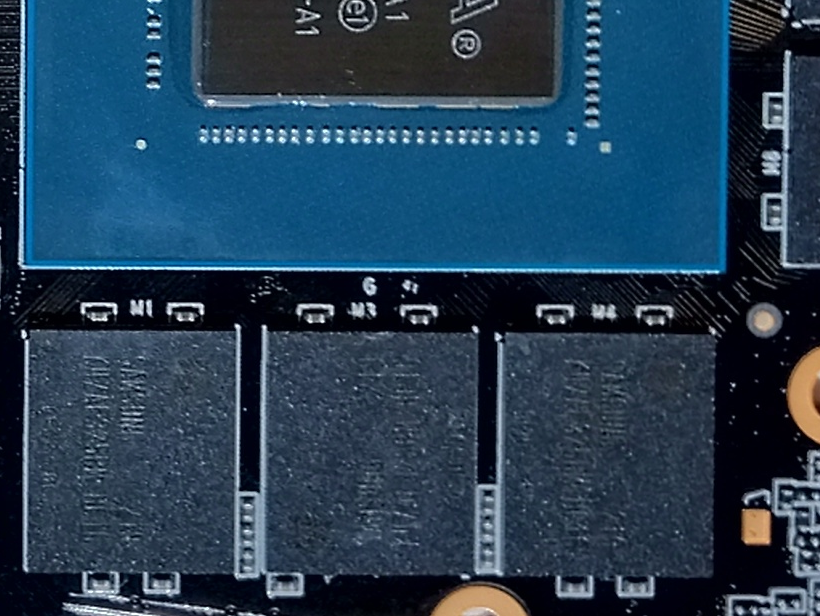

Le Rowhammer est un mécanisme connu depuis 2014 sur les DRAM classiques : en accédant répétitivement à une rangée de cellules mémoire, on peut provoquer des basculements de bits dans les rangées adjacentes. GPUBreach transpose ce principe aux mémoires GDDR6 des GPU NVIDIA. En ciblant les tables de pages GPU (PTEs), les chercheurs accordent à un processus CUDA non privilégié un accès arbitraire en lecture/écriture sur l’intégralité de la mémoire GPU.

Sur une RTX 3060 (puce GA104, 12 Go GDDR6), l’équipe a induit 1 171 bit-flips en conditions contrôlées. Sur une RTX A6000 (48 Go GDDR6 workstation), un seul bit-flip ciblant les poids d’un réseau de neurones a suffi pour faire chuter la précision du modèle de 80 % à 0,1 %, soit une dégradation quasi-totale à partir d’une seule perturbation mémoire. L’enchaînement s’achève sur un shell root côté CPU, obtenu via des bugs de sécurité mémoire dans le driver NVIDIA.

La partie la plus préoccupante de GPUBreach : elle contourne l’IOMMU activé. Les attaques GPU précédentes nécessitaient de désactiver cette protection. GPUBreach, au lieu de l’attaquer frontalement, exploite les voies logicielles de confiance du driver NVIDIA. Le GPU compromis écrit des données malveillantes dans des zones mémoire que l’IOMMU autorise légitimement, car elles appartiennent au driver kernel NVIDIA. Quand le driver traite ces données corrompues en mode noyau, il effectue des écritures hors limites contrôlées par l’attaquant. Résultat : root shell CPU, IOMMU intact.

Trois scénarios d’attaque sont concrètement démontrés par les chercheurs : l’extraction de clés cryptographiques depuis NVIDIA cuPQC (la bibliothèque post-quantique de NVIDIA utilisée en production), la dégradation silencieuse d’un modèle d’inférence IA (de 80 % à 0,1 % de précision), et le vol direct de poids de LLM depuis la mémoire GPU.

Ce que ça change

Pour un utilisateur domestique utilisant une RTX 3060 pour jouer ou générer des images localement, le risque immédiat est limité : l’attaque requiert l’exécution d’un code non fiable via CUDA sur la machine locale. Mais dans les environnements cloud et les clusters GPU partagés entre plusieurs locataires, c’est une autre dimension. Un attaquant partageant un serveur GPU peut potentiellement accéder aux données voisines ou compromettre l’hôte entier. AWS, Google Cloud et Microsoft Azure ont été notifiés dès le 11 novembre 2025, soit cinq mois avant la divulgation publique.

Pour la mitigation, les GPU workstation comme la RTX A6000 peuvent activer l’ECC système (nvidia-smi -e 1 suivi d’un redémarrage), ce qui complique significativement l’induction de bit-flips fiables. Mais les GeForce grand public ne supportent pas l’ECC, RTX 3060, RTX 40-series et RTX 50-series compris. Pas de correctif disponible pour la grande majorité du parc NVIDIA installé.

La réponse officielle de NVIDIA est éloquente : l’entreprise pointe vers sa note de sécurité Rowhammer de juillet 2025 et refuse d’émettre un nouveau CVE, arguant que « Rowhammer est un problème DRAM industriel ». Rappel important : NVIDIA a relancé la RTX 3060 début 2026 pour pallier la pénurie de GPU grand public. Ces nouvelles unités sont toutes concernées, sans correctif en vue. Google, de son côté, a accordé une prime de 600 dollars pour la divulgation.

ATTENTION

Aucun patch n’est disponible pour les GPU GeForce grand public (RTX 30, RTX 40, RTX 50). L’activation ECC via nvidia-smi -e 1 ne fonctionne que sur les GPU workstation NVIDIA (RTX A-series, L-series). Mettez à jour votre driver NVIDIA vers la dernière version disponible pour réduire la surface d’attaque logicielle.

Notre avis

GPUBreach arrive à un moment particulièrement mal choisi pour NVIDIA. L’entreprise vend ses GPU comme des accélérateurs IA de confiance pour l’inférence d’entreprise, les datacenters cloud et les workloads sensibles, clés cryptographiques et modèles de langage inclus. Découvrir que la mémoire GDDR6 est fondamentalement vulnérable au Rowhammer, et que l’IOMMU ne suffit pas à contenir l’attaque, remet en question ce positionnement commercial. La réponse « c’est un problème industriel » ne tient pas face à un exploit qui vole des clés cuPQC et obtient root en production.

La comparaison avec Meltdown et Spectre s’impose. En 2018, Intel et AMD avaient subi une pression considérable pour corriger des vulnérabilités microarchitecturales profondes. Ils ont mis des années, avec un impact mesurable sur les performances. Mais ils l’ont fait. Ici, NVIDIA refuse même d’assigner un CVE. Pour les GPU GeForce sans ECC, il n’existe aucun mécanisme de défense disponible, ni à court terme ni à moyen terme selon les communications actuelles. Le fait que trois équipes indépendantes aient découvert des variantes similaires simultanément suggère que ce n’est pas un bug isolé mais un problème structurel de la GDDR6.

On ne va pas se mentir : si vous faites tourner des workloads CUDA sensibles, des modèles d’inférence ou des opérations cryptographiques sur des GPU NVIDIA GeForce dans un contexte professionnel ou cloud, le modèle de menace vient de changer. Usage gaming domestique, pas de panique. Contexte multi-tenant ou production IA, l’audit de l’isolation GPU mérite une priorité immédiate. La publication complète le 13 avril, avec le code de reproduction sur GitHub, rendra l’évaluation du risque réel beaucoup plus concrète pour tous.

À surveiller de près : la publication du papier technique et du code de reproduction le 13 avril 2026 sur GitHub, puis la présentation officielle à l’IEEE Symposium on Security & Privacy les 18-20 mai à San Francisco. Ces dates marqueront probablement le moment où les grands cloud providers devront communiquer publiquement sur leurs mesures d’isolation GPU face à GPUBreach.