Si vous avez téléchargé CPU-Z ou HWMonitor depuis le site officiel de CPUID entre le 9 et le 10 avril 2026, votre PC a pu être compromis. Pendant environ six heures, des installeurs piégés distribuaient le STX RAT, un cheval de Troie d’accès distant dont la priorité était de vider vos mots de passe Chrome. L’incident est désormais corrigé et les versions propres sont en ligne, mais la question reste entière : êtes-vous touché ?

L’attaque inquiète pour deux raisons. D’abord parce qu’elle cible CPU-Z et HWMonitor, deux outils installés sur des dizaines de millions de machines dans la communauté PC. Ensuite parce que sa sophistication technique pointe vers un acteur structuré et patient, qui préparait cette opération depuis au moins cinq mois.

A SAVOIR

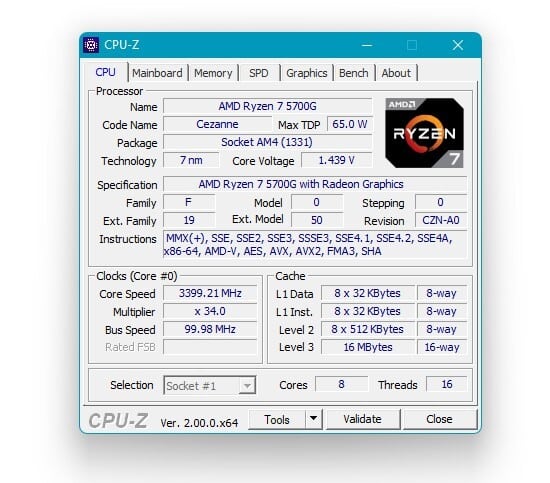

CPUID a corrigé le problème. Les versions propres de CPU-Z et HWMonitor sont désormais disponibles sur cpuid.com. Seuls les téléchargements effectués les 9-10 avril 2026 sont potentiellement infectés. Les binaires officiels signés de CPUID n’ont jamais été modifiés.

Les faits : une attaque en cinq étages sur la chaîne de distribution

L’attaque s’est déroulée sur une fenêtre d’environ six heures, entre le 9 et le 10 avril 2026. Les attaquants ont compromis une API secondaire du backend de CPUID, modifiant les liens de téléchargement pour servir des archives piégées. Deux outils visés : HWMonitor v1.63 et CPU-Z v2.19. Les binaires officiels signés restent intacts, c’est la couche de distribution qui était corrompue.

Premier signal d’alerte : des utilisateurs ont remarqué que le fichier téléchargé portait le nom HWiNFO_Monitor_Setup.exe au lieu du hwmonitor_1.63.exe attendu. Lancé sur VirusTotal, l’installeur affichait 32 détections. La dissection du malware par le chercheur N3mes1s, confirmée par les équipes Kaspersky, révèle une architecture à cinq étages d’une sophistication peu commune :

- Stage 0 : archive ZIP contenant les vrais exécutables CPU-Z accompagnés d’un

CRYPTBASE.dllmalveillant - Stage 1 : DLL sideloading via l’ordre de recherche Windows, le faux DLL est chargé avant la version système légitime

- Stage 2 : shellcode de 357 Ko décodé depuis le DLL (compilé en Zig), chargement PE réflexif entièrement en mémoire

- Stage 3 : résolution DNS-over-HTTPS via Cloudflare (1.1.1.1) pour masquer les communications C2 à toute surveillance réseau

- Stage 4 : payload C# compilé à la volée via PowerShell, sans aucune écriture sur le disque

- Stage 5 : quatre mécanismes de persistance installés simultanément (clés Run Registry, tâches planifiées, détournement COM TypeLib, profils PowerShell)

Le payload final est le STX RAT, un trojan documenté par les chercheurs d’eSentire. Sa cible principale : les identifiants stockés dans Chrome, via l’interface COM IElevation qui contourne les protections du navigateur pour extraire les mots de passe en clair. Le domaine C2 welcome.supp0v3.com a été enregistré le 29 octobre 2025, soit plus de cinq mois avant l’attaque, et un serveur de staging était actif dès novembre 2025. Cette opération était planifiée sur le long terme.

Ce que ça change : quand les outils de confiance deviennent un vecteur

CPU-Z et HWMonitor font partie du kit de base de tout PC builder. On les installe en première semaine, on les met à jour sans réfléchir, on les conseille à tout débutant qui monte sa première config. C’est précisément ce réflexe de confiance envers le site officiel que cette attaque exploite. Selon Kaspersky, plus de 150 utilisateurs ont téléchargé les versions malveillantes, dont plusieurs organisations dans les secteurs du retail, des télécoms et de l’agriculture, principalement au Brésil, en Russie et en Chine.

On appelle ça une supply chain attack, ou attaque sur la chaîne logicielle. CCleaner en 2017 (2,27 millions de machines compromises), SolarWinds en 2020, XZ Utils en 2024 : le mode opératoire est identique. Compromettre l’éditeur de confiance plutôt que d’attaquer chaque utilisateur individuellement, c’est plus difficile à réaliser, mais exponentiellement plus rentable pour l’attaquant.

Ce qui distingue cette attaque dans le contexte hardware, c’est son ciblage. Les utilisateurs de CPU-Z et HWMonitor sont majoritairement des passionnés d’overclocking, de modding et d’assemblage PC. Leur profil Chrome contient souvent des comptes Steam, GOG, des accès bancaires et des identifiants professionnels. Un profil de mots de passe particulièrement intéressant pour un acteur qui veut du rendement sur ses cibles.

ATTENTION

Si vous avez téléchargé HWMonitor v1.63 ou CPU-Z v2.19 les 9-10 avril 2026 : vérifiez la présence de CRYPTBASE.dll dans le dossier d’installation. Si présent, considérez votre système compromis. Changez immédiatement tous vos mots de passe (Chrome en priorité), activez la double authentification partout, et effectuez un scan antimalware complet ou réinstallez votre OS.

Notre avis : la fin de la confiance aveugle envers les éditeurs

On sait tous qu’il faudrait vérifier les hashs SHA-256 des fichiers téléchargés. On ne le fait jamais, parce que c’est fastidieux et parce qu’on fait confiance au site officiel. Cette attaque est un rappel brutal que cette confiance peut être exploitée, même sur une fenêtre de six heures. Le STX RAT n’est pas le travail d’un amateur ; c’est un malware professionnel préparé sur cinq mois, avec une exécution entièrement en mémoire et des techniques d’évasion qui contournent la plupart des antivirus classiques basés sur les signatures.

La bonne nouvelle : la fenêtre d’exposition était courte et les indicateurs de compromission (IOC) sont désormais publics, ce qui permet une détection et une réponse rapides. Si vous utilisez Scoop, winget ou n’importe quel gestionnaire de paquets vérifiant les signatures cryptographiques, vous étiez automatiquement protégé. C’est l’argument le plus convaincant pour adopter ces outils plutôt que de télécharger des installeurs manuellement depuis des sites, même officiels.

Pour ceux qui préfèrent les téléchargements directs, la vérification du hash prend trente secondes : Get-FileHash hwmonitor_1.63.exe dans PowerShell, puis comparaison avec le hash publié sur cpuid.com. Ce n’est pas du luxe ; dans un contexte où les supply chain attacks se multiplient et se sophistiquent, c’est le minimum de la sécurité personnelle pour quiconque touche à du hardware PC au quotidien.

A surveiller dans les prochaines semaines : l’identification officielle des acteurs derrière cette campagne, les nouvelles victimes qui pourraient se manifester une fois l’information plus largement diffusée, et la réponse sécurité de CPUID pour renforcer son infrastructure de distribution et éviter qu’un tel incident ne se reproduise.